OPC UA 証明書の管理

証明書による暗号化

プログラミングシステムでコントローラの証明書を管理するには、次の設定が必要です。 セキュリティ画面 表示。これを実行するには、をインストールします。 CODESYS Security Agent 必要に応じてアドオンを追加します。

重要

証明書チェーンの使用が推奨されます。この構成では、中間 CA 証明書が役立ちます ない ランタイムシステムの証明書ストアに保存して更新する必要があります。そのため、通常、クライアント証明書を更新または交換したときに PLC の設定を変更する必要がありません

OPC UA サーバー用の証明書の生成

クライアントとデータを安全に暗号化して交換するには、OPC UAサーバーには証明書が必要です。初めて接続が確立されると、クライアントはこの証明書を信頼できる証明書として分類する必要があります

プログラミングシステムで、OPC UA Server プロジェクトを開きます。コントローラーで該当するランタイムシステムを起動します。デバイスエディターでネットワークをブラウズし、目的のターゲットシステムに接続します。コントローラーへのアクティブパスが設定されます。

接続はアクティブで緑色です。

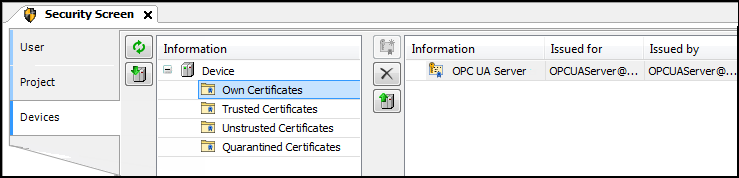

をクリックします [表示] → セキュリティ画面 コマンド。

に切り替え デバイス タブ。

左側のビュー (下) [情報])、お使いのデバイスを選択します。

右側のビューには、証明書を必要とするコントローラーのすべてのサービスが表示されます。

を選択 OPC UA サーバー サービス。

デバイスの新しい証明書を作成します。これを行うには、

アイコン。

アイコン。の 証明書の設定 ダイアログが開きます。

証明書パラメータを定義し、 OK ダイアログを閉じます。

コントローラで証明書が作成されます。

ランタイム システムを再起動します。

OPC UA サーバー用の信頼できる CA 証明書のインストール

OPC UAクライアントが信頼できる認証局 (CA) からの証明書を持っている場合、このCAもOPC UAサーバーで信頼できるものとして登録する必要があります。その後、CA は「信頼できる証明書」の下にインストールされます。

証明書失効リストをインストールするには (CRL CA のうち、以下のステップが必要です。

の譲渡

CRLへのファイル転送ごとに scert/importディレクトリ以下を実行してください PLC シェル コマンド:

cert-importcrl

証明書チェーンを使用する

バージョン 3.5 SP22 以降では、OPC UA サーバーとクライアントの両方が、デフォルトで OPC UA プロトコルを介して送信される証明書チェーンの検証をサポートしています。

接続が確立されたときにクライアントが証明書チェーンを送信する場合、中間 CA を手動で追加設定する必要はありません。

使用する OPC UA クライアントが OPC UA プロトコル経由で証明書チェーンを送信しない場合は、中間 CA を手動で設定する必要があります。

これを機能させるには、中間 CA の証明書を個別にインストールする必要があります。証明書は、にコピーされます。

OPCUAServer/Intermediateファイル転送による PLC 上のディレクトリ。転送後、これらの証明書は OPC UA サーバーによって自動的に使用されます

証明書チェーンの送信

バージョン 3.5 SP22 以降では、接続の確立時に、OPC UA サーバーと OPC UA クライアントの両方が、可能であれば、デフォルトで完全な証明書チェーンを送信します。

詳細については、以下を参照してください。 PLC の証明書

証明書チェーンは、OPC UAサーバーまたはクライアント用にCA署名付き証明書が作成され、対応する中間CAがPLCに設定されている場合に使用されます。これは現在 PKCS #12 コンテナをインストールすることで行われています.p12i file) には完全な証明書チェーンを格納できます。PKCS #12 コンテナは、秘密鍵と証明書を保護するコンテナです

特定の OPC UA アプリケーションが証明書チェーンを正しく処理できない場合、OPC UA サーバー (およびクライアント) による証明書チェーンの送信が次のようになる可能性があります。 無効。これを機能させるには、デバイスのセキュリティ設定が必要です SendCertificateChains の OPC UA サーバー (またはクライアント) を次のように設定する必要があります。 NO。

詳細については、以下を参照してください。 デバイスのセキュリティ設定 (OPC UA サーバー)